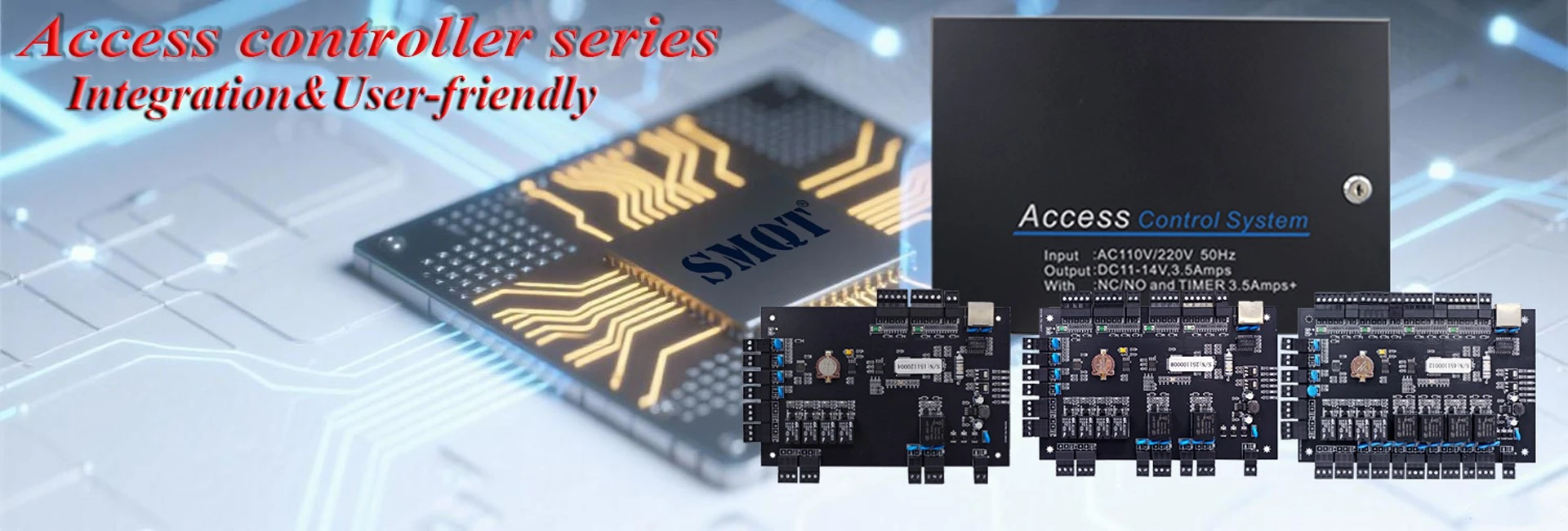

Opciones de controlador de control de acceso

Seguridad de Tyco

http://www.asmag.com/showpost/

2016-06-01 14:43:38

Dentro de un sistema de control de acceso físico, la decisión de conceder o denegar el acceso a un titular de la tarjeta normalmente ocurre en el controlador de la puerta situado en la puerta individual o centralizada con un controlador de manejo varias puertas. El controlador maneja el proceso de autorización, determinar quién tiene acceso a un domicilio particular y si pueden entrar o salir a veces, un área.

Decidir que arquitectura del sistema es adecuado para una instalación en particular significa examinar las ventajas y desventajas de cada uno de estos escenarios y colocar sobre el que tiene el más sentido de negocio y de seguridad para una organización. A veces la decisión es determinada por la configuración del edificio. Por ejemplo, implementar reguladores individuales en cada puerta significa que técnicos tendrá fácil acceso al servicio y mantener a cada uno. ¿Hace el juego físico para arriba o estética requiere los reguladores a colocarse bajo techo azulejos? Mientras que ciertamente factible reroute personas a puntos de acceso diferentes y reparación del controlador en el techo. Esto puede ser un pequeño inconveniente, pero a veces es una consideración importante para los hospitales y centros de salud, donde las interrupciones de techo requieren el área a ser acordonada por un período de tiempo.

Un lector IP en la puerta, que evita la necesidad de un panel de control, puede proporcionar de fácil instalación y rápido acceso a la información de la base de datos. La única salvedad es que la información y cableado situado en el lado no seguro de la puerta es propenso a alteraciones, vandalismo y hacking.

Otra opción es localizar el poder de decisión en el servidor, que puede considerarse como una opción más eficiente. Sin embargo, puesto que cada decisión de acceso en tiempo real tiene lugar en la red, esta opción es inherentemente menos confiable. Si la red va hacia abajo, o el servidor se cae, así que no todas las puertas.

También existe la opción estos días de centralización de sistema de gestión en la nube. Mientras este montaje puede ir bien para presentación de informes y actividades, poner el acceso en tiempo real tarjeta de procesamiento / poder de decisión prohibida en la nube no es ampliamente adoptado todavía.

La clave está en la mira de cerca lo que se requiere del sistema de control de acceso, su tamaño y potencial de crecimiento y seleccione una configuración de controladores individuales o múltiples de la puerta que mejor se adapte a la general necesidades y consideraciones de seguridad de la empresa. No es una cuestión de decisiones correctas o incorrectas, sino más bien tener el lujo de personalizar su esquema de control de acceso.

Decidir que arquitectura del sistema es adecuado para una instalación en particular significa examinar las ventajas y desventajas de cada uno de estos escenarios y colocar sobre el que tiene el más sentido de negocio y de seguridad para una organización. A veces la decisión es determinada por la configuración del edificio. Por ejemplo, implementar reguladores individuales en cada puerta significa que técnicos tendrá fácil acceso al servicio y mantener a cada uno. ¿Hace el juego físico para arriba o estética requiere los reguladores a colocarse bajo techo azulejos? Mientras que ciertamente factible reroute personas a puntos de acceso diferentes y reparación del controlador en el techo. Esto puede ser un pequeño inconveniente, pero a veces es una consideración importante para los hospitales y centros de salud, donde las interrupciones de techo requieren el área a ser acordonada por un período de tiempo.

Un lector IP en la puerta, que evita la necesidad de un panel de control, puede proporcionar de fácil instalación y rápido acceso a la información de la base de datos. La única salvedad es que la información y cableado situado en el lado no seguro de la puerta es propenso a alteraciones, vandalismo y hacking.

Otra opción es localizar el poder de decisión en el servidor, que puede considerarse como una opción más eficiente. Sin embargo, puesto que cada decisión de acceso en tiempo real tiene lugar en la red, esta opción es inherentemente menos confiable. Si la red va hacia abajo, o el servidor se cae, así que no todas las puertas.

También existe la opción estos días de centralización de sistema de gestión en la nube. Mientras este montaje puede ir bien para presentación de informes y actividades, poner el acceso en tiempo real tarjeta de procesamiento / poder de decisión prohibida en la nube no es ampliamente adoptado todavía.

La clave está en la mira de cerca lo que se requiere del sistema de control de acceso, su tamaño y potencial de crecimiento y seleccione una configuración de controladores individuales o múltiples de la puerta que mejor se adapte a la general necesidades y consideraciones de seguridad de la empresa. No es una cuestión de decisiones correctas o incorrectas, sino más bien tener el lujo de personalizar su esquema de control de acceso.