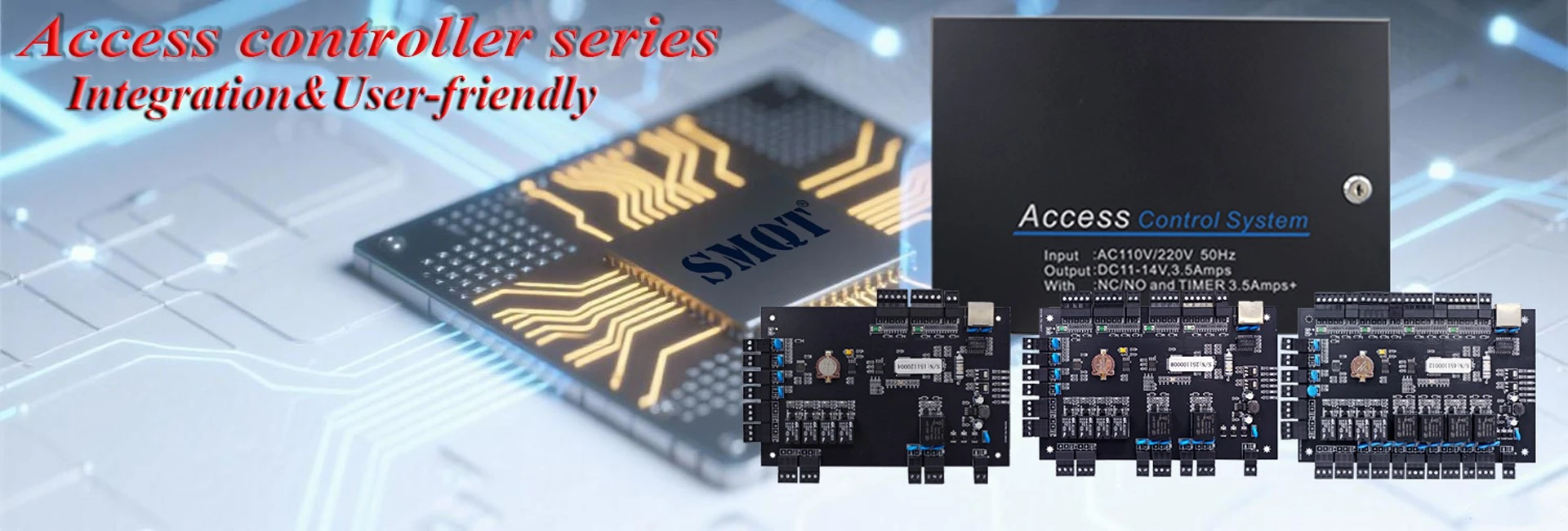

Opzioni di controller per il controllo accessi

Sicurezza di Tyco

http://www.ASMag.com/showpost/

2016-06-01 14:43:38

All'interno di un sistema di controllo di accesso fisico, la decisione di concedere o negare l'accesso a un titolare della carta normalmente succede alla centralina della porta si trova presso la porta singola o centralizzati con un controller che gestisce più porte. Il controller gestisce il processo di autorizzazione determina chi ha accesso ad una porta particolare e se possono entrare o uscire a volte, un'area.

Decidere quale architettura di sistema è giusto per una particolare installazione significa strettamente esaminando gli aspetti positivi e negativi di ognuno di questi scenari e stabilirsi in quello che fa più senso aziendali e di sicurezza per un'organizzazione. A volte la decisione è determinata dalla configurazione dell'edificio. Ad esempio, distribuzione dei singoli controller in ogni posizione di porta significa che tecnici saranno necessario facile accedere al servizio e mantenere ogni uno. Fa il fisico set up o estetica richiede il controller da collocare sotto controsoffitto? Mentre certamente fattibile da reinstradare persone a diversi punti di accesso mentre il controller nel soffitto è in fase di manutenzione. Questo può essere un piccolo inconveniente, ma a volte è una considerazione importante per ospedali e strutture sanitarie, dove interruzioni soffitto richiedono la zona per essere transennata per un periodo di tempo.

Un lettore IP alla porta, che bypassa la necessità di un pannello di controllo, in grado di fornire l'installazione facile e rapido accesso alle informazioni del database. L'unica avvertenza è che le informazioni e cablaggio sul lato non protetta della porta è incline a manomissione, vandalismo e hacking.

Un'altra opzione è quello di individuare il potere decisionale sul server, che può essere visto come una scelta più efficiente. Tuttavia, poiché ogni decisione di accedere in tempo reale si svolge attraverso la rete, questa opzione è intrinsecamente meno affidabile. Se la rete va giù, o il server va giù, così faccio tutte le porte.

C'è anche l'opzione questi giorni centralizzazione della gestione dei sistemi nel cloud. Mentre questo set up possibile funzionano bene per il reporting e l'elaborazione di attività, mettendo l'accesso in tempo reale carta go / no-go potere decisionale nel cloud non è ampiamente abbracciato ancora.

La chiave è di guardare da vicino ciò che si richiede il sistema di controllo di accesso, la dimensione e il potenziale di crescita e quindi selezionare una configurazione di controller singolo o multi-porta che meglio soddisfa la complessiva esigenze e considerazioni sulla protezione del business. Non si tratta di una questione di scelte giuste o sbagliate, ma piuttosto avere il lusso di personalizzare il vostro schema di controllo di accesso.

Decidere quale architettura di sistema è giusto per una particolare installazione significa strettamente esaminando gli aspetti positivi e negativi di ognuno di questi scenari e stabilirsi in quello che fa più senso aziendali e di sicurezza per un'organizzazione. A volte la decisione è determinata dalla configurazione dell'edificio. Ad esempio, distribuzione dei singoli controller in ogni posizione di porta significa che tecnici saranno necessario facile accedere al servizio e mantenere ogni uno. Fa il fisico set up o estetica richiede il controller da collocare sotto controsoffitto? Mentre certamente fattibile da reinstradare persone a diversi punti di accesso mentre il controller nel soffitto è in fase di manutenzione. Questo può essere un piccolo inconveniente, ma a volte è una considerazione importante per ospedali e strutture sanitarie, dove interruzioni soffitto richiedono la zona per essere transennata per un periodo di tempo.

Un lettore IP alla porta, che bypassa la necessità di un pannello di controllo, in grado di fornire l'installazione facile e rapido accesso alle informazioni del database. L'unica avvertenza è che le informazioni e cablaggio sul lato non protetta della porta è incline a manomissione, vandalismo e hacking.

Un'altra opzione è quello di individuare il potere decisionale sul server, che può essere visto come una scelta più efficiente. Tuttavia, poiché ogni decisione di accedere in tempo reale si svolge attraverso la rete, questa opzione è intrinsecamente meno affidabile. Se la rete va giù, o il server va giù, così faccio tutte le porte.

C'è anche l'opzione questi giorni centralizzazione della gestione dei sistemi nel cloud. Mentre questo set up possibile funzionano bene per il reporting e l'elaborazione di attività, mettendo l'accesso in tempo reale carta go / no-go potere decisionale nel cloud non è ampiamente abbracciato ancora.

La chiave è di guardare da vicino ciò che si richiede il sistema di controllo di accesso, la dimensione e il potenziale di crescita e quindi selezionare una configurazione di controller singolo o multi-porta che meglio soddisfa la complessiva esigenze e considerazioni sulla protezione del business. Non si tratta di una questione di scelte giuste o sbagliate, ma piuttosto avere il lusso di personalizzare il vostro schema di controllo di accesso.

Precedente : Comunità di intelligenza ha bisogno di prestare attenzione a quali problemi?