marché de l'accès des systèmes de contrôle et de la vie passée

Avec le développement rapide de l'économie de la Chine, de la sécurité des préoccupations des gens ont incité le développement rapide du marché de l'industrie de la sécurité de la Chine. situation de la sécurité sociale en raison du processus de développement économique a également suscité l'inquiétude, l'écart grandissant entre riches et pauvres dans les pays en développement de sorte que le taux de criminalité à la hausse de la demande sociale pour les produits de sécurité et donc de plus en plus.

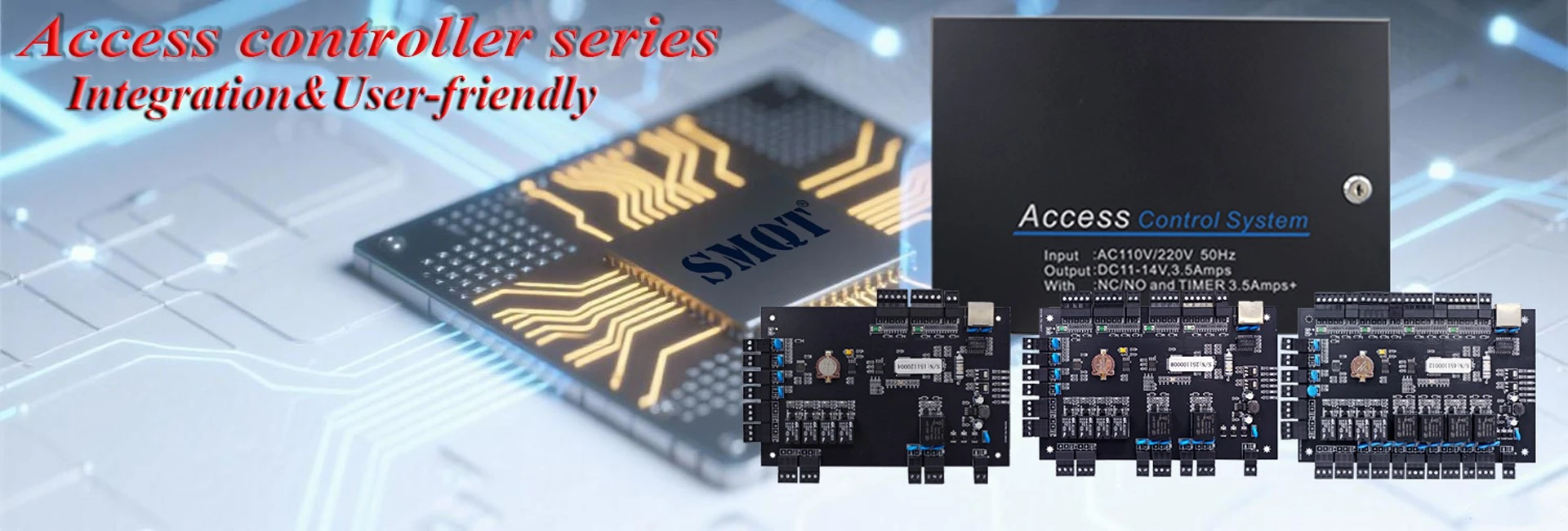

Au système d'entrée actuelle et le suivi,Alarme antivol,TalkbackL'intégration du système est la tendance, et les limites des quatre systèmes de sécurité sont de plus en plus floue, quatre systèmes de sécurité reposent sur la plate-forme d'intégration de logiciels, y compris le contrôle d'accès etparkingSystème de gestion de système d'entrée et de l'intégration du système d'intercom est également le premier démarrage.

Système de contrôle d'accès passées

systèmes de contrôle d'accès et des systèmes de stationnement collectivement connus comme les systèmes de contrôle d'accès, comme son nom l'indique est de réguler le système de canaux d'entrée, où la libération de certaines personnes, certaines personnes refusent de, quand retentit le processus d'accès à la mémoire d'alarme, afin de contrôler des fins de sécurité. Elle est basée sur la porte traditionnelle a évolué. Les serrures mécaniques traditionnelles juste un dispositif mécanique simple, peu importe la façon dont la conception de la structure raisonnable, comment un matériau solide, il est toujours utilisé par tous les moyens pour l'ouvrir. Gestion d'un grand nombre de personnes sur un grand nombre de clé de canal de problèmes, la clé est perdue ou remplacée en même temps que le remplacement du personnel est souvent mis sous les verrous.

Pour résoudre ces problèmes, les serrures de cartes électroniques, serrures électroniques apparaissent à la fois enfermer dans une certaine mesure, le niveau de la gestion des personnes du canal d'entrée, de sorte que la gestion des canaux dans l'ère électronique, mais avec l'application de ces deux serrures électroniques leurs propres défauts exposés progressivement. Une petite quantité d'informations stockées dans la bande magnétique, sans contactcarteetLecteur de carteusure de la chambre, le taux d'échec élevé, problème de verrouillage magnétique est facile à copier des informations, à faible coefficient de sécurité.

Système de contrôle d'accès Life

Au cours des dernières années, en même temps que la technologie des cartes de proximité,biométrieLe développement de la technologie, le système de contrôle d'accès a été un développement rapide, est entré dans une phase de maturité, on a Sensing système d'accès à la carte de contrôle, systèmes de contrôle d'accès d'empreintes digitales, iris de systèmes de contrôle d'accès, système de contrôle d'accès de reconnaissance des veines du doigt, les systèmes de contrôle d'accès de reconnaissance de visage, contrôle d'accès clavier trouble systèmes et d'autres systèmes techniques, ils ont tous une expertise dans la sécurité, la commodité, la facilité de gestion et d'autres aspects, le système des applications de contrôle d'accès plus largement. Avec l'utilisation des téléphones intelligents et d'autres appareils portables augmentent, l'utilisation des téléphones intelligents comme un outil d'identification pour les systèmes de contrôle d'accès est également apparu.

La technologie de reconnaissance de visage est populaire au cours des dernières années, l'industrie concerne la technologie biométrique, de nombreux fabricants de surveillance vidéo algorithme de reconnaissance de visage lui-même est écritCaméra vidéoCe qui, dans le but d'améliorer l'image et la valeur des caméras intelligentes. La technologie de reconnaissance de visage est largement utilisé dans l'algorithme d'analyse des caractéristiques de la région, qui combine l'ordinateur l'image technologie de traitement et de la biostatistique en un seul principe, l'utilisation de la technologie de traitement d'image par ordinateur pour extraire des points caractéristiques des portraits vidéo, en utilisant le principe de la biostatistique pour l'analyse modèle mathématique, modèle d'entité à savoir le visage. L'utilisation a été construit et testé visage caractéristiques du visage du peuple de modèle aiment caractériser, sur la base des résultats de l'analyse pour donner une valeur similaire. Cette valeur peut être déterminée par le fait que la même personne.

système de contrôle d'accès aux fonctions est également progressivement augmenté, comme couramment utilisé dans les campus universitairescarteSystème non seulement pour le contrôle d'accès, aussi couramment utilisé dans les cantines, emprunter des livres, gestion de dortoir. Parce que les choses adoptent la technologie de reconnaissance, des applications telles la reconnaissance est en croissance.