Come scegliere il controllo di accesso giusto?

Guo Weiqi

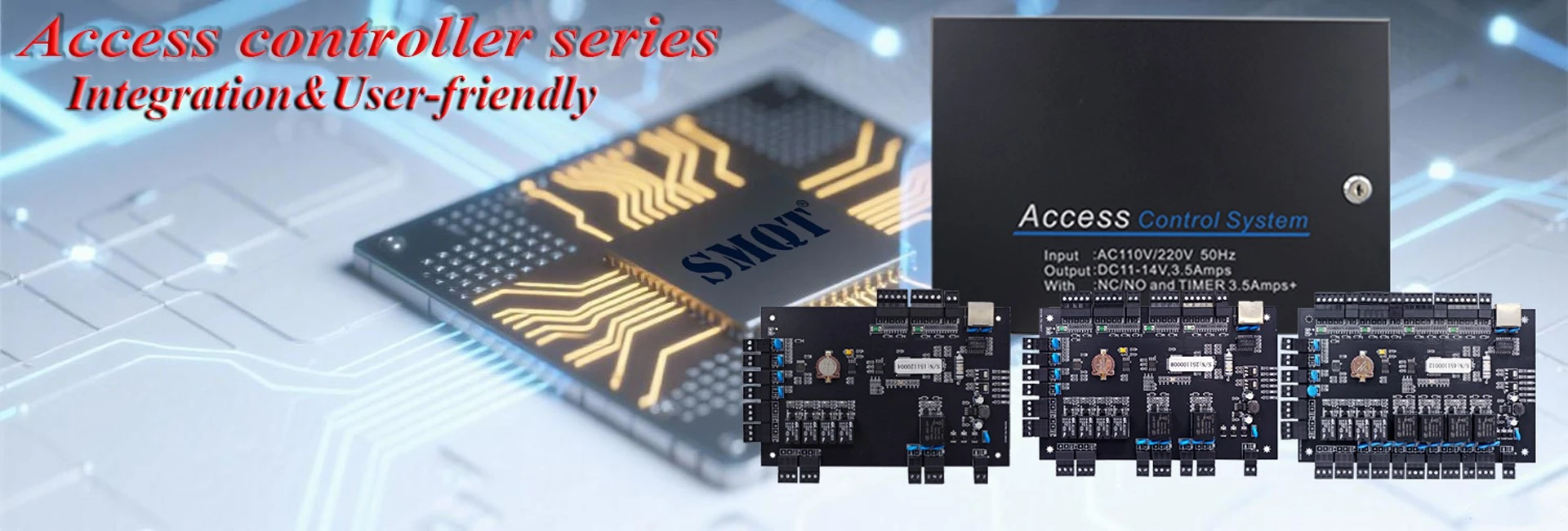

SMQT

2016-06-08 15:03:55

Sistema di controllo accessi è alla base dello sviluppo dalla tradizionale porta serrature vengono, e il nucleo del sistema è il controller di accesso. Se acquistare il controllo di accesso di alta qualità legate alla stabilità del sistema di controllo accessi, dovrebbe essere come scegliere l'accesso controllarlo? Di seguito vi introdurrà diverse proposte di acquisto per il vostro riferimento.

Controller di accesso è il sistema di controllo di accesso hardware di nucleo, la qualità e le prestazioni influenzano direttamente la stabilità dell'intero sistema di controllo di accesso. Come parte del core di elaborazione dati e sistemi di controllo accessi di deposito, lettore di schede di controllo di accesso si supponga comprende l'impostazione autorizzazioni e privilegi in tutto il sistema di controllo accessi, il monitoraggio dello stato dell'ingresso di accesso, accedere agli eventi di controllo e registrata con altri sistemi come allarme, antincendio funzioni importanti del sistema di connessione.

Con sistemi di controllo accessi svolgono un ruolo sempre più importante nella gestione aziendale della sicurezza, la gestione del blocco meccanico tradizionale non può adattarsi alla gestione della sicurezza di impresa moderna, le prestazioni di domanda sono la seguente:

Migliorare la sicurezza: la classificazione di area specificata, accesso diritti Sub-periodo di gestione, personale limitante entrare liberamente le aree importanti per determinare livelli di loro accesso e permette il passaggio del tempo basato sul lavoro e la natura del lavoro del personale, alcune delle zone importanti della gestione quali tesoreria bancaria, sala di controllo della metropolitana di cui una varietà di modi per soddisfare al meglio i requisiti di sicurezza della regione , prevenire il furto fuori i pirati.

Migliorare l'efficienza della gestione: attraverso il centro di gestione centrale e set up tempo reale lo stato di ogni punto di accesso, riducendo i costi di agenti di pattuglia. Il sistema può registrare gli eventi in tempo reale, per facilitare la produzione di rapporti di gestione del personale aziendale quali orari e presenze, programmazione, ecc.

Può essere integrato con altri sistemi: sistemi di allarme antincendio ed energia integrato piattaforma di sicurezza unificata, per raggiungere l'avviso di incidente, contro una varietà di pericoli. Quando si verifica la catastrofe in un incendio, il sistema può aprire automaticamente la porta al controllo zona è impostato per facilitare persone a fuggire. Combinato con il sistema di monitoraggio, sistema di controllo accessi può passare automaticamente cornice fotografica sollevatore, hai bisogno di essere monitorati da parte di monitoraggio e registrazione.

Così, la stabilità e le prestazioni di controllo di accesso è stato anche sempre più attenzione. Controllo di accesso deve essere in grado di comunicare con il computer, monitoraggio di ogni porta fuori la situazione, in tempo reale e accedere ai record impostando il software di gestione di controllo accessi installato sui privilegi carta computer e accedere a query analitiche, generare rapporti sull'assiduità di statistiche; una volta che la comunicazione viene interrotta il sistema può essere spento e in esecuzione. Pertanto, sicuro, flessibile, facile da espandere e può essere collegato in rete con altre piattaforme sarà il trend di sviluppo del regolatore di accesso di accesso.

Suggerimenti Controller opzionale di accesso:

Un suggerimento: acquistare e self-test con disegno di circuito anti-crash Controller di accesso

Se il crash controller di accesso, così che l'utente non si apre la porta o Chiudi la porta, notevoli disagi per il cliente, ma aumenta anche del progetto manutenzione e costi di manutenzione, controllo di accesso deve essere installato o reset della serie generale di selezione di chip con un reset funzione che non dispone di una funzione di reset, è necessario installare un reset. Allo stesso tempo, avere funzione di autotest, se il circuito a causa di interferenze o situazione anomala arresto anomalo del sistema, il sistema di auto-test e può essere eseguito in un istante dall'inizio.

Raccomandazione II: con circuito di protezione fulmini tre design Access Controller

Poiché le linee di comunicazione di controllo di accesso sono distribuite, vulnerabili all'invasione del fulmine, così controllo di accesso deve essere miniera design. Si consiglia di tre disegno di protezione fulmini, in primo luogo liberato dallo scarico lampo generato dalla corrente ad alta e ad alta tensione, corrente e tensione morsetto circuito attraverso l'induttore e la resistenza nel circuito. Il residuo è quindi corrente di dispersione ad alta velocità e tensione nel circuito prima danni alla sua generazione di alta velocità rilasciata. Fulmini fulmine indice consecutivi i requisiti per le attrezzature senza danni. Indicatori di fulmini di alto dispositivo di anti-surge, abilità antistatica sarà corrispondentemente elevato. Alcuni prodotti promuovono se stessi e alcune capacità di fulmini, infatti, questo indicatore è quello di avere tutti i chip stesso, non ha la capacità di fulmini e sovratensioni.

Raccomandazione III: Privilegi di scheda di registrazione per una grande quantità di spazio di archiviazione, record di archiviazione non in linea deve essere sufficientemente grande da richiedere l'utilizzo di chip di memoria del chip di memoria non volatile

Proposta autorità di scheda di registrazione necessari per raggiungere diecimila, diecimila archiviazione non in linea documentazione pervenuta il migliore, quindi è possibile montare la maggior parte dei requisiti di capacità di deposito di cliente, per facilitare le statistiche presenze. Assicurarsi di utilizzare il chip di memoria non volatile, spegnimento o sotto attacco informazioni non sono perduti. Se la modalità di batteria, se la batteria è morto o allentati o da informazioni aggiornate di impatto può essere persa. Sistemi di controllo accessi, ci potrebbe non funzionare correttamente.

Raccomandazione IV: L'applicazione dovrebbe essere semplice, pratico, facile da usare

Se il programma di controllo di applicazione, senza dubbio aumenterà l'ingegneria business cliente costi di formazione e tempo, il cliente non è facile a padroneggiare il funzionamento del software sarà sfogare la loro rabbia su atteggiamento di servizio del progetto di crediti e rinnovi porterà cattiva influenza cliente Software capire anche facilmente portare a uso improprio, causando viso inconveniente pratico = "Arial" > modo dobbiamo prestare attenzione alla scelta delle opere proposte operazione di software del controller di accesso è semplice , intuitivo e conveniente su un solo lato enfasi sul potente non è adatto per la promozione.

Raccomandazione 5: progettazione di circuiti di comunicazione dovrebbe avere funzione di autotest per requisiti di sistema in rete di grandi dimensioni

Controller di accesso in rete comunemente utilizzato struttura di rete di bus industriali, solitamente molti produttori da considerazioni di costo di risparmio, la scelta o chip, quale capacità di carico è debole, di solito hanno un carico massimo capacità è pezzo di equipaggiamento, e se se c'è un danno di chip di comunicazione sarà influenzano l'autobus la newsletter di linea di tutta la comunicazione, e non riesci a trovare esattamente ciò che chip del controller della stazione danneggiare. Si consiglia l'uso di una simile comunicazione high-end chip e circuiti integrati. Il circuito include una funzione di auto-test, se il chip è danneggiato, il sistema si disconnette automaticamente la connessione a lui, affinché il dispositivo di controllo sul bus l'altra comunicazione normale.

Controller di accesso è il sistema di controllo di accesso hardware di nucleo, la qualità e le prestazioni influenzano direttamente la stabilità dell'intero sistema di controllo di accesso. Come parte del core di elaborazione dati e sistemi di controllo accessi di deposito, lettore di schede di controllo di accesso si supponga comprende l'impostazione autorizzazioni e privilegi in tutto il sistema di controllo accessi, il monitoraggio dello stato dell'ingresso di accesso, accedere agli eventi di controllo e registrata con altri sistemi come allarme, antincendio funzioni importanti del sistema di connessione.

Con sistemi di controllo accessi svolgono un ruolo sempre più importante nella gestione aziendale della sicurezza, la gestione del blocco meccanico tradizionale non può adattarsi alla gestione della sicurezza di impresa moderna, le prestazioni di domanda sono la seguente:

Migliorare la sicurezza: la classificazione di area specificata, accesso diritti Sub-periodo di gestione, personale limitante entrare liberamente le aree importanti per determinare livelli di loro accesso e permette il passaggio del tempo basato sul lavoro e la natura del lavoro del personale, alcune delle zone importanti della gestione quali tesoreria bancaria, sala di controllo della metropolitana di cui una varietà di modi per soddisfare al meglio i requisiti di sicurezza della regione , prevenire il furto fuori i pirati.

Migliorare l'efficienza della gestione: attraverso il centro di gestione centrale e set up tempo reale lo stato di ogni punto di accesso, riducendo i costi di agenti di pattuglia. Il sistema può registrare gli eventi in tempo reale, per facilitare la produzione di rapporti di gestione del personale aziendale quali orari e presenze, programmazione, ecc.

Può essere integrato con altri sistemi: sistemi di allarme antincendio ed energia integrato piattaforma di sicurezza unificata, per raggiungere l'avviso di incidente, contro una varietà di pericoli. Quando si verifica la catastrofe in un incendio, il sistema può aprire automaticamente la porta al controllo zona è impostato per facilitare persone a fuggire. Combinato con il sistema di monitoraggio, sistema di controllo accessi può passare automaticamente cornice fotografica sollevatore, hai bisogno di essere monitorati da parte di monitoraggio e registrazione.

Così, la stabilità e le prestazioni di controllo di accesso è stato anche sempre più attenzione. Controllo di accesso deve essere in grado di comunicare con il computer, monitoraggio di ogni porta fuori la situazione, in tempo reale e accedere ai record impostando il software di gestione di controllo accessi installato sui privilegi carta computer e accedere a query analitiche, generare rapporti sull'assiduità di statistiche; una volta che la comunicazione viene interrotta il sistema può essere spento e in esecuzione. Pertanto, sicuro, flessibile, facile da espandere e può essere collegato in rete con altre piattaforme sarà il trend di sviluppo del regolatore di accesso di accesso.

Suggerimenti Controller opzionale di accesso:

Un suggerimento: acquistare e self-test con disegno di circuito anti-crash Controller di accesso

Se il crash controller di accesso, così che l'utente non si apre la porta o Chiudi la porta, notevoli disagi per il cliente, ma aumenta anche del progetto manutenzione e costi di manutenzione, controllo di accesso deve essere installato o reset della serie generale di selezione di chip con un reset funzione che non dispone di una funzione di reset, è necessario installare un reset. Allo stesso tempo, avere funzione di autotest, se il circuito a causa di interferenze o situazione anomala arresto anomalo del sistema, il sistema di auto-test e può essere eseguito in un istante dall'inizio.

Raccomandazione II: con circuito di protezione fulmini tre design Access Controller

Poiché le linee di comunicazione di controllo di accesso sono distribuite, vulnerabili all'invasione del fulmine, così controllo di accesso deve essere miniera design. Si consiglia di tre disegno di protezione fulmini, in primo luogo liberato dallo scarico lampo generato dalla corrente ad alta e ad alta tensione, corrente e tensione morsetto circuito attraverso l'induttore e la resistenza nel circuito. Il residuo è quindi corrente di dispersione ad alta velocità e tensione nel circuito prima danni alla sua generazione di alta velocità rilasciata. Fulmini fulmine indice consecutivi i requisiti per le attrezzature senza danni. Indicatori di fulmini di alto dispositivo di anti-surge, abilità antistatica sarà corrispondentemente elevato. Alcuni prodotti promuovono se stessi e alcune capacità di fulmini, infatti, questo indicatore è quello di avere tutti i chip stesso, non ha la capacità di fulmini e sovratensioni.

Raccomandazione III: Privilegi di scheda di registrazione per una grande quantità di spazio di archiviazione, record di archiviazione non in linea deve essere sufficientemente grande da richiedere l'utilizzo di chip di memoria del chip di memoria non volatile

Proposta autorità di scheda di registrazione necessari per raggiungere diecimila, diecimila archiviazione non in linea documentazione pervenuta il migliore, quindi è possibile montare la maggior parte dei requisiti di capacità di deposito di cliente, per facilitare le statistiche presenze. Assicurarsi di utilizzare il chip di memoria non volatile, spegnimento o sotto attacco informazioni non sono perduti. Se la modalità di batteria, se la batteria è morto o allentati o da informazioni aggiornate di impatto può essere persa. Sistemi di controllo accessi, ci potrebbe non funzionare correttamente.

Raccomandazione IV: L'applicazione dovrebbe essere semplice, pratico, facile da usare

Se il programma di controllo di applicazione, senza dubbio aumenterà l'ingegneria business cliente costi di formazione e tempo, il cliente non è facile a padroneggiare il funzionamento del software sarà sfogare la loro rabbia su atteggiamento di servizio del progetto di crediti e rinnovi porterà cattiva influenza cliente Software capire anche facilmente portare a uso improprio, causando viso inconveniente pratico = "Arial" > modo dobbiamo prestare attenzione alla scelta delle opere proposte operazione di software del controller di accesso è semplice , intuitivo e conveniente su un solo lato enfasi sul potente non è adatto per la promozione.

Raccomandazione 5: progettazione di circuiti di comunicazione dovrebbe avere funzione di autotest per requisiti di sistema in rete di grandi dimensioni

Controller di accesso in rete comunemente utilizzato struttura di rete di bus industriali, solitamente molti produttori da considerazioni di costo di risparmio, la scelta o chip, quale capacità di carico è debole, di solito hanno un carico massimo capacità è pezzo di equipaggiamento, e se se c'è un danno di chip di comunicazione sarà influenzano l'autobus la newsletter di linea di tutta la comunicazione, e non riesci a trovare esattamente ciò che chip del controller della stazione danneggiare. Si consiglia l'uso di una simile comunicazione high-end chip e circuiti integrati. Il circuito include una funzione di auto-test, se il chip è danneggiato, il sistema si disconnette automaticamente la connessione a lui, affinché il dispositivo di controllo sul bus l'altra comunicazione normale.

Precedente : tecnologia di sicurezza Top dal beneficio del mondo?