Sistemas de control de acceso están entrando poco a poco la tendencia de la normalización

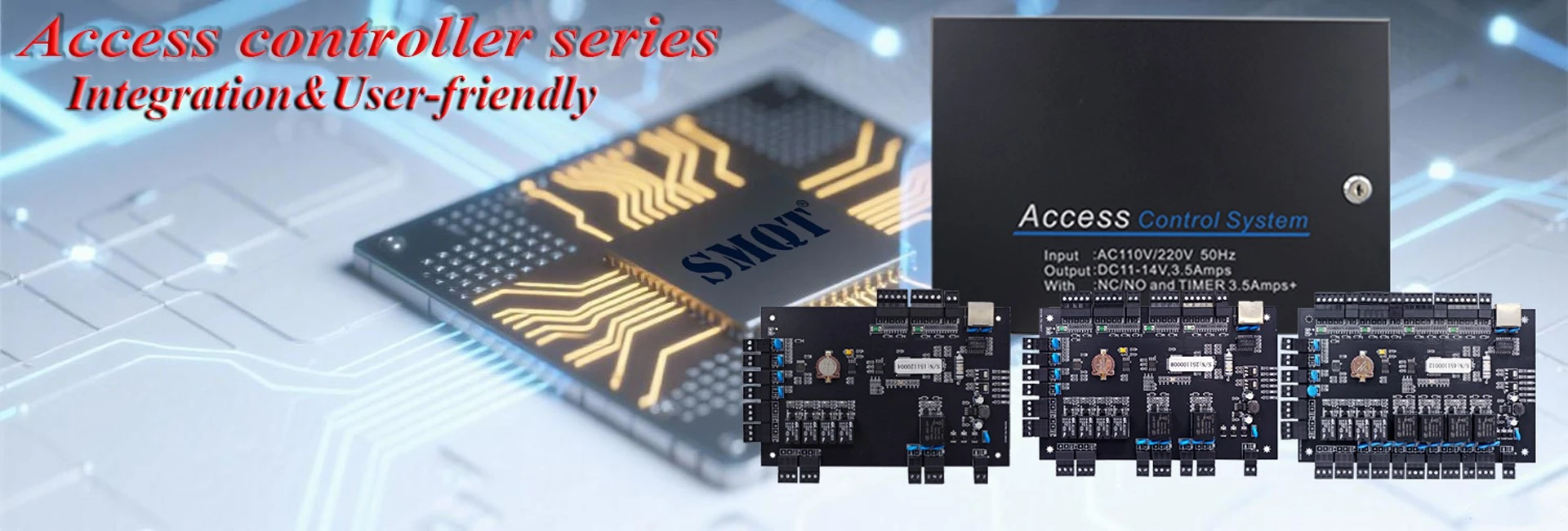

Selección de controlador de acceso

El sistema de control de acceso de acceso central controlador como un todo, funciona si se selecciona el controlador apropiado, no sólo puede reducir la dificultad, ahorrar costes y ampliar la vida de todo el sistema, y posterior mantenimiento podría ser bastante fácil, por lo que el proyecto es particularmente importante para la selección de productos.

Lector de tarjetas opcional

Desactivar sin contacto IC lector de tarjetas (tarjeta del IC inductiva) es una parte importante de acceso a sistemas de control, es equipo esencial para la entrada de señal del sistema de control de acceso, si el sistema de control de acceso como una persona, el lector es como el ojo humano, la relación entre la estabilidad del sistema de control de acceso en su conjunto. Si un controlador de sistema de control de acceso y cerradura eléctrica son buenos, si la calidad del problema del lector de tarjeta puede también causa la puerta no se abrirá, aceptación del proyecto y.Tecnología de lector real de las importaciones es madura, falla del producto precios bajos, diseño más hermoso y participar. Las desventajas son: caro, servicio no se hace lector en el tiempo y debe usar las marcas de accesorios de la tarjeta de inducción importados, tarjeta es también importaciones más caras. A menos que el cliente especifica el uso de una marca de fábrica importada de lectores de tarjetas, recomienda el uso de lector de tarjetas caseras, pero asegúrese de elegir el crédito interno de calidad suministrada por los fabricantes, lector de tarjetas y servicio eran buenos.

Desarrollo futuro sigue camino arriba, Xinhua

Desarrollo de control de acceso es inseparable del desarrollo de sistemas de control de red y acceso a las tendencias de la nube, colocación de tecnología biométrica se ha convertido en la norma, está entrando poco a poco la tendencia de normalización de sistemas de control de acceso.

En la exposición de seguridad en Beijing en el año 2014, algunas empresas han lanzado nube acceso gestión, lanzamiento de producto, mientras que el concepto de nubes tiene una cierta distancia, pero con el sistema de control de acceso redes actualización tecnológica, siempre y cuando el cliente necesita, sacar la experiencia de sistemas de control de acceso a la nube de Yunan también será una nueva tendencia.

Con la evolución de los tiempos, acceso a sistemas de control de la dirección hacia la virtualización y la movilidad. Comunicación inalámbrica corto alcance (NFC) es una tecnología que se aplica el sistema de control de acceso, estándares de comunicación inalámbrica de corto alcance a una distancia de unos centímetros a la realización de intercambio de datos entre dispositivos. NFC también es completamente en línea con las normas ISO para la gestión de tarjetas inteligentes sin contacto, que es una característica notable de él una plataforma ideal. Utilizando el teléfono móvil equipado con tecnología NFC con una tarjeta portátil, entonces sin cables por un lector Lee, el usuario simplemente mostrar el teléfono para abrir la puerta ante el lector.

Con el uso de NFC, personas estarán más interesadas en extender la aplicación de la tecnología de tarjeta sin contacto para control de acceso fuera del campo, más aplicado para el área de TI en la autenticación del edificio.

Soluciones de acceso móvil es la plataforma de integración ideal. Con el uso de NFC, personas estarán más interesadas en extender la aplicación de la tecnología de tarjeta sin contacto para control de acceso fuera del campo, más aplicado para el área de TI en la autenticación del edificio. Equipo de seguridad de control de acceso comenzará a trabajar más estrechamente con el equipo de seguridad de la información. Aplicaciones móviles se genera una contraseña dinámica temporal o recibir por mensaje de texto, modelo de configuración basado en la nube, enviar al teléfono desde el aire, este modo de configuración elimina el riesgo de la tarjeta de vale se copian y expedición de tarjeta de Scrip, cancelar tarjeta de vales perdidos o robados, así como monitoreo y modificar parámetros de seguridad cuando sea necesario.

Esta tendencia contribuye a mejorar los beneficios económicos de patrones biométricos, se convierte el teléfono inteligente en una base de datos portátil para almacenar plantillas, simplifica el inicio del sistema, soporta un número ilimitado de usuarios a través de múltiples ubicaciones, el requisito de cableado redundante es necesario eliminar la gestión de la plantilla. Sin embargo, necesitan un montón de datos de seguridad de nube, el Smartphone se puede utilizar para iniciar sesión en la red y las aplicaciones.

"Internet +" concepto apareció, para el desarrollo de sistemas de control de acceso es una oportunidad, es la tendencia inevitable en el desarrollo de acceso a sistemas de control. Cloud computing, grandes datos, Internet y las operaciones de la industria tradicional y más maduran hoy en día, sistemas de control de acceso convencional con "Internet +" el viento del este, con la tecnología de cloud computing, datos grandes y permite el acceso a la información y la información de la nube que tienda, consulta y acceso a la información, por lo que el acceso a la integridad de la información, trazabilidad. Eliminar el cuello de botella de acceso al servidor y procesamiento de datos y realizar el verdadero significado de "O2O" integración online y offline.

Conclusión

Con la expansión de área acceso control aplicación, que no sólo se limita a los sistemas de control de acceso de seguridad, no las necesidades de la aplicación de la industria es dominada, control de acceso en el futuro puede estar relacionado con la impresión, fotocopia y otra oficina del módulo de administración de personal y el acceso a Internet, comunicaciones móviles, integración con Office, un enfoque principal será el futuro de los sistemas de control de acceso.