Sistemi di controllo accessi sono gradualmente entrando nella tendenza di standardizzazione

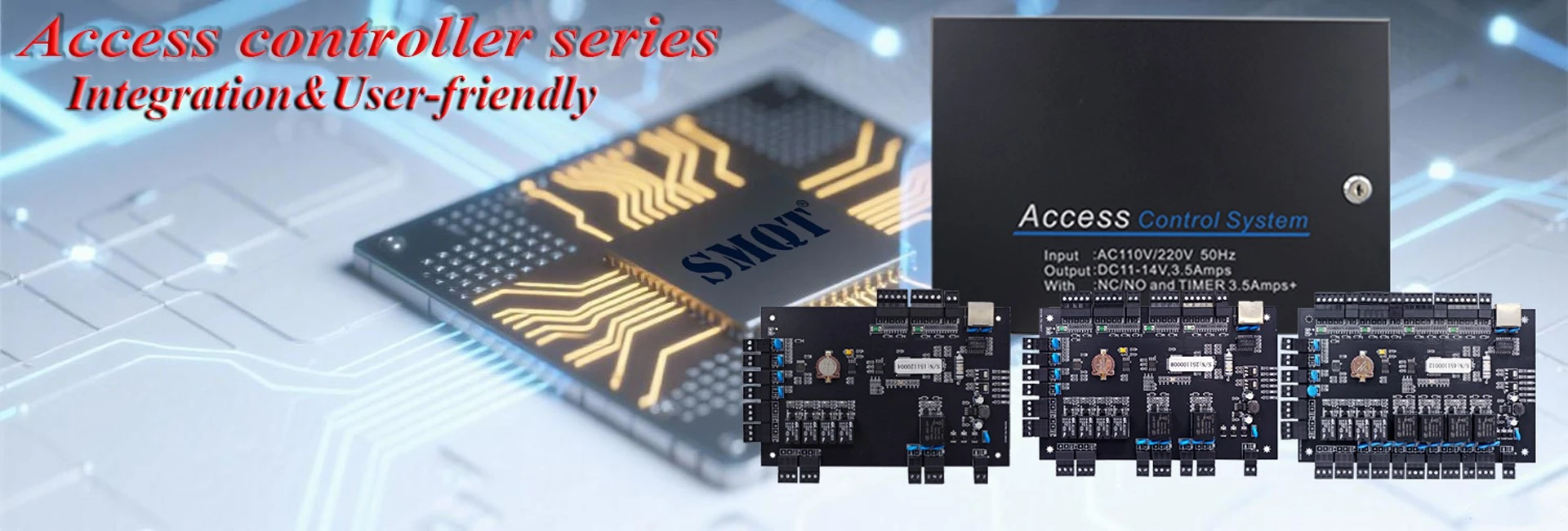

Selezione del controller di accesso

Il sistema di controllo accessi controller accesso centrale come un intero, opere, se si seleziona il controller appropriato, non solo può ridurre la difficoltà, risparmiare sui costi e prolungare la durata dell'intero sistema, e successiva manutenzione potrebbe essere abbastanza facile, quindi il progetto è particolarmente importante per la selezione del prodotto.

Lettore di schede opzionali

Disattivare senza contatto IC card (carta di IC induttivo) lettore è una parte importante di accesso sistemi di controllo, è l'equipaggiamento essenziale per l'input di segnale del sistema di controllo di accesso, se il sistema di controllo di accesso come una persona, il lettore è come l'occhio umano, il rapporto tra la stabilità del sistema di controllo accessi nel suo complesso. Se un regolatore di sistema di controllo di accesso e la serratura elettrica sono buoni, se la qualità del problema lettore carta può anche causa porta non si aprirà, l'accettazione del progetto e utilizzare.Le importazioni reali lettore tecnologia è matura, i tassi di guasto del prodotto basso, progettare una più bella e coinvolgente. Gli svantaggi sono: costoso, il servizio non è fatta lettore in tempo ed è necessario utilizzare l'accessorie marche di carta di induzione importati, carta è anche più costose importazioni. A meno che il cliente specifichi l'uso di un marchio importato di lettori di carte, ci consiglia di utilizzare il lettore di schede fatte in casa, ma essere sicuri di scegliere il credito interno qualità forniti dai produttori, lettore di schede e il servizio erano buoni.

Sviluppo futuro è ancora alto, Xinhua

Sviluppo del controllo di accesso è inseparabile dallo sviluppo di sistemi di controllo di accesso alle reti e alle tendenze di cloud, posizionamento di tecnologia biometrica è diventata la norma, è gradualmente entrando nella tendenza di standardizzazione dei sistemi di controllo di accesso.

Alla fiera sicurezza a Pechino nel 2014, alcune aziende hanno avviato Gestione accesso cloud, lancio di prodotto mentre nuvole concetto ha una certa distanza, ma con il sistema di controllo di accesso aggiornamento della tecnologia di rete, fintanto che il cliente ha bisogno, disegnare l'esperienza dei sistemi di controllo di accesso anti-cloud Yunan sarà anche una nuova tendenza.

Con l'evoluzione dei tempi, controllo di accesso sistemi la direzione verso la virtualizzazione e mobilità. Comunicazione wireless a corto raggio (NFC) è una tecnologia che si applica al sistema di controllo di accesso, gli standard di comunicazione wireless ravvicinata ad una distanza di pochi centimetri alla realizzazione dello scambio di dati tra dispositivi. NFC è anche pienamente in linea con gli standard ISO per la gestione di smart card senza contatto, che è una caratteristica notevole di esso una piattaforma ideale. Utilizzando il telefono cellulare dotato di tecnologia NFC con una carta di credenziale portatile, quindi in modalità wireless da un lettore legge, l'utente semplicemente mostrare il telefono per aprire la porta prima che il lettore.

Con l'uso di NFC, persone sarà più interessato a estendere l'applicazione della tecnologia contactless card alla costruzione di controllo di accesso all'esterno del campo, ulteriormente applicato al settore IT sull'autenticazione.

Soluzioni di accesso mobile è la piattaforma di integrazione ideale. Con l'uso di NFC, persone sarà più interessato a estendere l'applicazione della tecnologia contactless card alla costruzione di controllo di accesso all'esterno del campo, ulteriormente applicato al settore IT sull'autenticazione. Accesso controllo sicurezza team inizierà a collaborare più strettamente con il team di sicurezza di informazioni. Applicazioni mobili genererà una password dinamica monouso o ricevere via SMS, modello di configurazione basato su cloud, invia al telefono dall'aria, questa modalità di configurazione Elimina il rischio di cartolina regalo vengono copiati e rilascio carta di Scrip, Annulla carta voucher persi o rubati, nonché monitoraggio e modifica dei parametri di sicurezza quando necessario.

Questa tendenza contribuisce a migliorare i benefici economici dei modelli biometrici, si trasforma smartphone in un database per memorizzare i modelli di portatile, semplifica l'avvio del sistema, supporta un numero illimitato di utenti in più sedi, il requisito di cablaggio ridondanti necessario per eliminare la gestione dei modelli. Tuttavia, bisogno di un sacco di dati di sicurezza cloud, lo Smartphone può essere utilizzato per accedere alla rete e all'applicazione.

"Internet +" concetto è apparso, per lo sviluppo del sistema di controllo accesso è un'opportunità, è la tendenza inevitabile nello sviluppo di accesso sistemi di controllo. Cloud computing, grandi dati, Internet e operazioni di industria tradizionale e più maturo oggi, sistemi di controllo accessi convenzionali con "Internet +" il vento dell'est, con la tecnologia di cloud computing, grandi quantità di dati e consente l'accesso a informazioni e le informazioni di cloud in corrispondenza di archiviazione, query e accedere alle informazioni, in modo che l'accesso all'integrità delle informazioni, tracciabilità. Sbarazzarsi del collo di bottiglia di accesso al server ed elaborazione dati e realizzare il vero significato di "O2O" integrazione online e offline.

Conclusione

Con l'espansione dell'area accesso controllo applicazione, non solo limitata ai sistemi di controllo di accesso di sicurezza, non le esigenze di applicazione dell'industria è dominato, controllo degli accessi futuri può essere collegato con la stampa, fotocopia e altri ufficio del modulo di gestione del personale e l'accesso a Internet, comunicazioni mobili, integrazione di Office, dei temi principali sarà il futuro dei sistemi di controllo di accesso.